Breadcrumbs

- Information Security

- Projekte

Facebook Watchdog

Studierende des Studiengangs Information Security beschäftigen sich, im Rahmen der Lehrveranstaltung „Forschungswerkstatt“, mit der Erkennung von Cyber-Bedrohungen wie Cyber-Mobbing und Online Grooming in sozialen Netzwerken. Ziel ist dabei eine Machbarkeitsanalyse und die Entwicklung eines Konzeptes, um solche Angriffe automatisiert zu erkennen. Dafür werden geeignete technische Verfahren zur Text- und Bildanalyse auf ihre Einsatzfähigkeit untersucht und zukünftige Entwicklungen aufgezeigt.

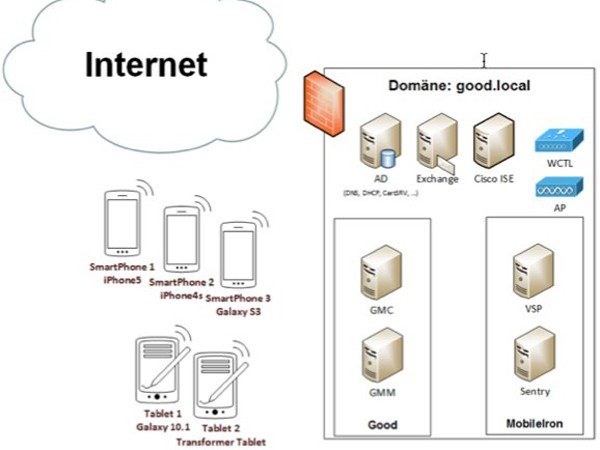

BYOD Security

Der neue Trend BYOD macht es notwendig, dass die Sicherheit dieser Systeme genauer inspiziert wird. Es wurden verschiedene Systeme im Zuge einer Teststellung installiert und miteinander verglichen.

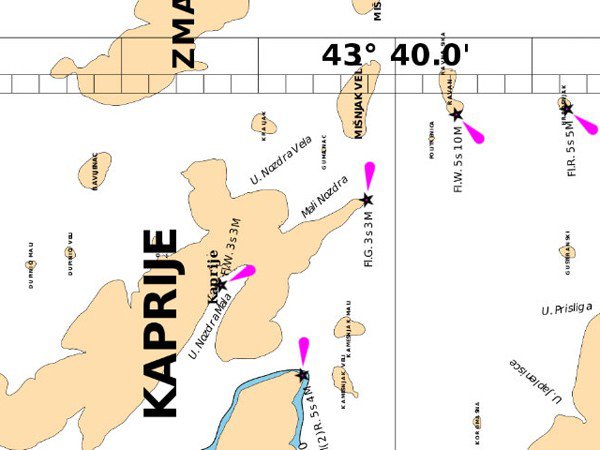

The Garmin IMG Map Format

Viele Firmen setzen leider immer noch auf proprietäre Fileformate. In diesem Projekt wurde das IMG-Kartenformat von Garmin analysiert.

Rule Based Programming and Safety in Railway Control Systems

Es wurde Software für eine Modelleisenbahnanlage entwickelt. Dabei wurden Rule-Based Techniken verwendet, um den hohen Sicherheitsanforderungen eines Eisenbahnsteuerungssystems gerecht zu werden.